Как работает уязвимость

Компания Apple уже не скрывает, что выключение iPhone не означает полное отключение гаджета — устройство переводится в режим энергосбережения, в котором остаются активными модули Bluetooth, NFC и сверхширокополосной связи (UWB). Формально чипы беспроводной связи с низким энергопотреблением нужны для работы нескольких встроенных функций iPhone. Поиск устройства, бесконтактная оплата через Apple Pay и доступ к автомобилю при помощи электронных автоключей — все эти возможности iPhone не перестают работать в течение 24 часов после «выключения» гаджета. Но если доступ к LPM-чипам получат сомнительные приложения или вирусы, это превратит смартфон в неотключаемое отслеживающее устройство.

Заражение происходит через уязвимость в безопасности прошивки LPM-чипов, подключенных к Security Element (SE) — сертифицированной микросхеме, взаимодействующей с конфиденциальными данными пользователя. Возможность «модифицировать» прошивку позволяет получить доступ к информации, за безопасность которой отвечает чип SE. Это не только данные электронных автоключей или банковские карты из электронного кошелька, но и актуальное местоположение смартфона, за определение которого отвечает приложение Локатор (Find My). Благодаря режиму LPM злоумышленники могут получить доступ ко всем этим данным даже на выключенном устройстве.

Ученые описали, что существует несколько способов загрузки вредоносного ПО в уязвимый чип: заражение через операционную систему iPhone, перепрошивка посредством физического доступа к смартфону, а также при помощи распространенной Bluetooth-уязвимости BrakTooth. Разнообразие способов сильно увеличивает вероятность заражения устройства, в особенности, если киберпреступники задались целью взломать конкретное устройство.

Как защититься от взлома

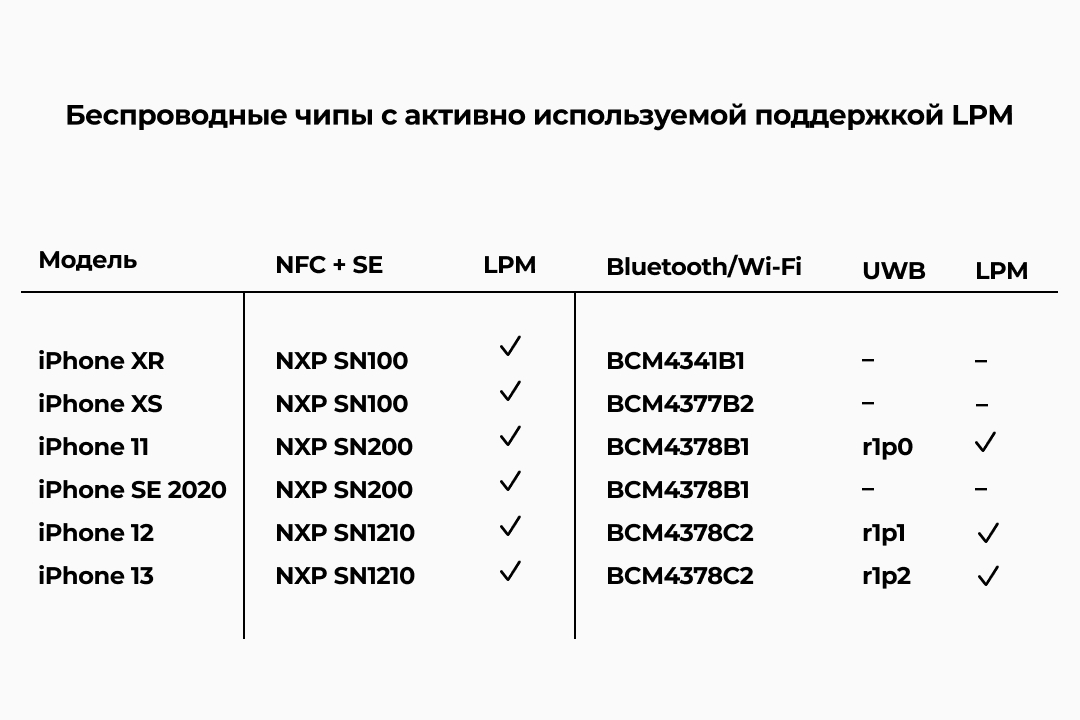

Главная угроза найденной уязвимости заключается в том, что это аппаратная брешь в безопасности iPhone, а значит ее невозможно устранить обновлением ОС. В группе риска находятся все современные модели смартфонов от Apple, начиная от iPhone XR и заканчивая iPhone 13. Причем модели iPhone 11, 12 и 13 уязвимы наиболее всего, т.к. в них используется больше всего чипов с поддержкой LPM.

Предотвратить заражение смартфона можно, соблюдая стандартные правила цифровой гигиены — не открывать незнакомые ссылки, не устанавливать сомнительные приложения и не отдавать гаджет на ремонт в неавторизированные сервисы. Но если предположить, что гаджет уже заражен вредоносным ПО, все привычные средства становятся бесполезными. Выключать iPhone или переводить его в авиарежим нет смысла, т.к. уязвимость работает именно на отключенных девайсах.

Ультимативное решение, которое обеспечивает полную защиту — физическое отключение гаджета от сети. Программными средствами сделать это невозможно, все методы отключения iPhone в реальности лишь переводят его в режим Stand By, в котором продолжают работать все модули радиосвязи в режиме LPM.

Полностью отключить iPhone от информационного обмена (блокируя входящие и исходящие радиосигналы) можно при помощи экранирующих чехлов и капсул. Это компактные аксессуары, представляющие собой небольшую клетку Фарадея, которая физически блокирует радиосигналы и отключает телефон от всех стандартов беспроводной связи. Внутри клетки Фарадея смартфон не может следить за своим владельцем, отслеживать его геопозицию, дистанционно активировать камеру, микрофоны или другие модули, а также передавать информацию на сторонние серверы. Данные решения радикальные, но при этом они сводят на нет усилия киберпреступников по взлому и получению дистанционного доступа даже к выключенному iPhone.