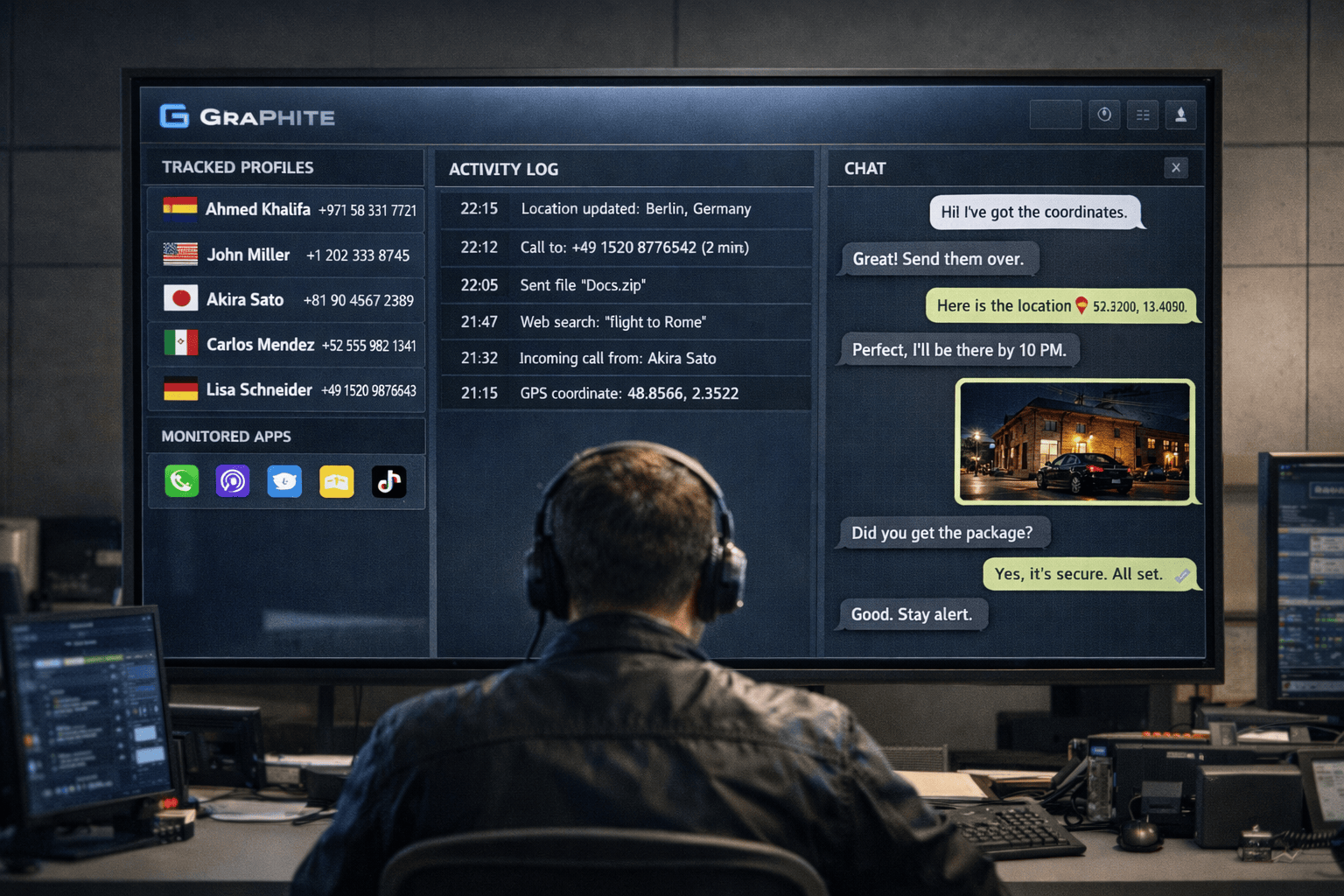

У прогремевшей на весь мир шпионской программы Pegasus появился конкурент. Отслеживающее ПО Graphite может превратить любой гаджет в инструмент слежки с полным доступом ко всем данным, проходящим через устройство. Разбираем, как это работает и ищем надежное решение для защиты приватности.

Как Graphite выдал себя

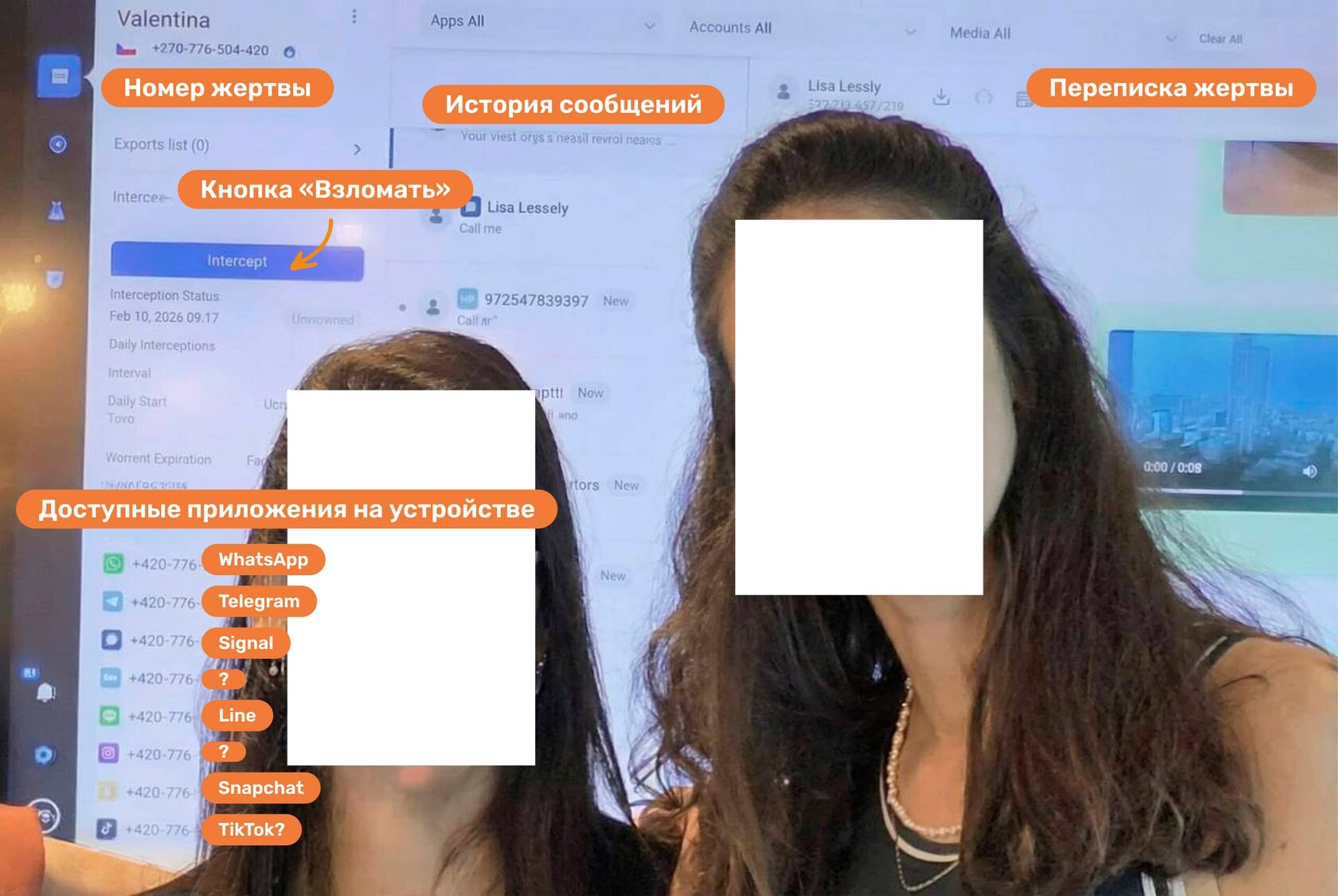

Все началось с неловкого селфи. Топ-менеджер израильской компании Paragon Solutions Реут Ямен опубликовала фото с корпоратива, на котором видна презентация с интерфейсом секретной программы Graphite. Снимок быстро удалили, но фото успело разойтись по сети.

Так стало известно о новом шпионском продукте с функционалом уровня спецслужб — Graphite позиционируется как инструмент для целевой слежки. По сути это троян для мобильных устройств, способный незаметно получить полный контроль над смартфоном.

Возможности Graphite и способы заражения устройств

Главная особенность — атака формата zero-click. Жертве не нужно переходить по ссылке или скачивать подозрительный файл. В 2024 году заражение происходило через вредоносный PDF, отправленный в групповой чат WhatsApp. Уязвимость срабатывала на этапе автоматической обработки файла приложением, еще до того как пользователь его открывал. Чтобы стать жертвой, достаточно было просто получить сообщение.

Команда безопасности Meta* смогла заметить аномалии в работе WhatsApp и устранить эту лазейку. Но Graphite использует для проникновения сотни уязвимостей и на эффективности шпионского ПО это никак не сказалось.

Например, Graphite заражает устройства через «дыры» в iOS или Android, в том числе уязвимости «нулевого дня», о которых сам производитель ОС может не знать. После внедрения программа получает максимальные права доступа в системе. Она не ломает шифрование мессенджеров в лоб, а вместо этого атакует конечную точку — сам смартфон.

Даже если в WhatsApp, Signal или Telegram используется сквозное шифрование, Graphite обходит его. Сообщения перехватываются до шифрования или сразу после расшифровки на устройстве. Программа может отслеживать нажатия на экран (кейлоггинг), делать скриншоты переписки и читать данные напрямую из памяти приложений.

Отдельная техника связана с облачными резервными копиями. Вместо того чтобы выкачивать данные напрямую и создавать подозрительный трафик, Graphite встраивается в процесс синхронизации с облаком (например, iCloud или Google Drive). Он перехватывает уже подготовленную резервную копию, которую смартфон сам отправляет на сервер. Для системы это выглядит как обычный бэкап.

После заражения оператор получает полный набор инструментов. Чтение переписки в реальном времени, просмотр истории звонков, прослушивание разговоров. Смартфон превращается в «жучок». Можно скрытно включать микрофон и камеру, отслеживать геолокацию, извлекать фото, видео, контакты и пароли. При этом Graphite не отображается в списке приложений, не требует явных разрешений и почти не влияет на производительность. Зараженное устройство не ведет себя подозрительно, не перегревается и не разряжается быстрее обычного.

Даже если в WhatsApp, Signal или Telegram используется сквозное шифрование, Graphite обходит его. Сообщения перехватываются до шифрования или сразу после расшифровки на устройстве. Программа может отслеживать нажатия на экран (кейлоггинг), делать скриншоты переписки и читать данные напрямую из памяти приложений.

Отдельная техника связана с облачными резервными копиями. Вместо того чтобы выкачивать данные напрямую и создавать подозрительный трафик, Graphite встраивается в процесс синхронизации с облаком (например, iCloud или Google Drive). Он перехватывает уже подготовленную резервную копию, которую смартфон сам отправляет на сервер. Для системы это выглядит как обычный бэкап.

После заражения оператор получает полный набор инструментов. Чтение переписки в реальном времени, просмотр истории звонков, прослушивание разговоров. Смартфон превращается в «жучок». Можно скрытно включать микрофон и камеру, отслеживать геолокацию, извлекать фото, видео, контакты и пароли. При этом Graphite не отображается в списке приложений, не требует явных разрешений и почти не влияет на производительность. Зараженное устройство не ведет себя подозрительно, не перегревается и не разряжается быстрее обычного.

Можно ли защититься от совершенного шпионского ПО

Базовые рекомендации всем известны. Нужно регулярно обновлять операционную систему и приложения — патчи закрывают уязвимости, через которые работают эксплойты. На устройствах Apple можно включить режим Lockdown Mode — он снижает возможности отслеживающего софта, хотя и ограничивает часть функций для самого пользователя.

Но все это снижает риски, а не устраняет их полностью, поскольку уязвимости появляются быстрее, чем выходят обновления. А эксплойты «нулевого дня» по определению существует до момента, пока о нем не узнает разработчик.

Любой современный смартфон потенциально может быть скомпрометирован. Не потому что пользователь неосторожен, а потому что сама архитектура мобильных ОС сложна и содержит в себе множества точек входа для вредоносного ПО.

Если нужна гарантированная приватность, полагаться только на программные меры недостаточно. Единственный способ полностью исключить удаленный доступ — физически разорвать связь устройства с внешним миром. Без сети нет канала для передачи данных, а значит все способы дистанционного отслеживания и взлома становятся заблокированными.

Но все это снижает риски, а не устраняет их полностью, поскольку уязвимости появляются быстрее, чем выходят обновления. А эксплойты «нулевого дня» по определению существует до момента, пока о нем не узнает разработчик.

Любой современный смартфон потенциально может быть скомпрометирован. Не потому что пользователь неосторожен, а потому что сама архитектура мобильных ОС сложна и содержит в себе множества точек входа для вредоносного ПО.

Если нужна гарантированная приватность, полагаться только на программные меры недостаточно. Единственный способ полностью исключить удаленный доступ — физически разорвать связь устройства с внешним миром. Без сети нет канала для передачи данных, а значит все способы дистанционного отслеживания и взлома становятся заблокированными.

Для этого используются экранирующие устройства. Чехлы и боксы Фарадея блокируют радиосигналы и изолируют смартфон от сотовой сети, Wi-Fi, Bluetooth и GPS. Внутри такого чехла устройство не может ни отправлять, ни принимать данные. Даже если на нем установлено шпионское ПО, оно остается без связи с оператором.

Благодаря простоте и компактности, это не только рабочий инструмент для ситуаций, где конфиденциальность критична, но и универсальное решение на каждый день. Переговоры, чувствительные встречи, работа с источниками, хранение коммерческой тайны. Физическое экранирование возвращает контроль в буквальном смысле слова.

Заключение

Мы привыкли думать о безопасности как о наборе настроек и галочек в меню. Но история с Graphite показывает, что цифровые уязвимости требуют физического решения. Иногда самый надежный способ защитить данные — это не новый пароль и не очередное обновление. Достаточно заблокировать все каналы информационного обмена и даже всемогущий шпионский софт становится бессильным.

*Meta — организация, признанная экстремистской на территории РФ